La seguridad informática es importante es todos los ámbitos, pero cuando además le sumas el ‘factor menores de edad’, lo es mucho más aún. Ahora, un investigador ha descubierto un fallo en una de las aplicaciones más famosas para monitorizar la localización de los jóvenes y adolescentes.

La aplicación TeenSafe, utilizada por padres y madres de todo el mundo para saber dónde se encuentran sus hijos en todo momento que llevan el teléfono conectado encima y enviarles mensajes si así lo precisan, ha sido víctima de una fuga de datos sensibles.

Concretamente, Robert Wiggins, un investigador de seguridad afincado en Reino Unido, ha encontrado, en dos servidores alojados en el servicio de hosting de Amazon, los datos de miles de usuarios de esta aplicación.

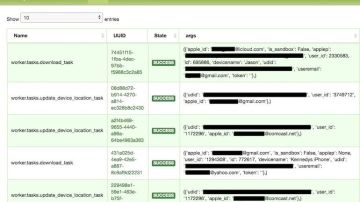

En esas bases de datos se podían encontrar los e-mails de los padres asociados con la aplicación TeenSafe, así como su relación con los identificadores de Apple de los jóvenes, el nombre de sus dispositivos y los correos electrónicos.

Datos de usuarios de TeenSafe | ZDnet

Además, también estaban incluidas las contraseñas sin encriptar, por lo que cualquier ciberdelincuente podía haber accedido con facilidad a dichos dispositivos y robar su contenido.

No obstante, como indican desde el portal Zdnet, que se ha hecho eco de la investigación, en estos archivos no se han encontrado ni fotografías de los menores, ni mensajes ni localizaciones de los padres o de los menores, por lo que el daño, dentro de lo que cabe, ha sido menor.

Por parte de la compañía se han limitado a decir que están llevando a cabo acciones para eliminar esas bases de datos de los servidores de Amazon y alertando a los usuarios que han podido ser afectados.

Sin embargo, aún quedaría por conocerse cómo han llegado esos datos hasta esos servidores y, si la aplicación ha sido víctima de un robo de datos, hasta qué extremo lo que está subido a los servidores de Amazon no es la punta del iceberg de lo que realmente se ha extraído de los dispositivos de los usuarios.

Fuente: Tecnoxplora