El problema y la solución está en la velocidad. Y no nos referimos a las velocidades de banda ancha —que seguramente crecerán a partir del despliegue de nuevas tecnologías— sino en la capacidad que tienen los operadores en ser veloces para captar la innovación, implementarla y crear nuevos servicios y productos.

Nada de lo que dice este primer párrafo es nuevo, y ni siquiera es exclusivo del mundo de los operadores de telecomunicaciones. El objetivo de mejorar el time to market está presente en casi todas las compañías que se han visto impactadas por la transformación digital y, especialmente, por la irrupción de nuevas empresas que llegaron para competir con productos digitales, mucho más flexibles, veloces e innovadores.

Sin embargo, cuando hablamos de telecomunicaciones siempre parecemos estar ante la oportunidad latente de generar nuevos negocios, pero, al mismo tiempo, ante la amenaza de que esos negocios sean capturados por otras compañías. La realidad es que, si nos guiamos por el pasado reciente, es más probable que la segunda opción sea la que finalmente le gane la pulseada a la primera.

Los operadores de telecomunicaciones han emprendido pruebas de tecnologías y modelos de diferentes tipos, y con resultados diversos. Las que comunican a la prensa son las que salen bien, que demuestran que la tecnología está disponible y que el servicio o producto es posible —auque no siempre replicable a nivel masivo—. Así pasó con la 5G, pero, fundamentalmente, con Internet de las Cosas —hemos visto numerosas pruebas de aplicaciones y casos de uso en diferentes ámbitos—, RCS y, más recientemente, edge computing. Sin embargo, el tiempo que demoran los operadores entre las pruebas y su implementación comercial demuestran que todavía existen numerosas barreras que sortear. Estas barreras pueden ser tecnológicas —claramente no es lo mismo hacer una prueba en un entorno aislado y controlado que poner un servicio en producción— hasta estratégicas, culturales y de modelo de negocio.

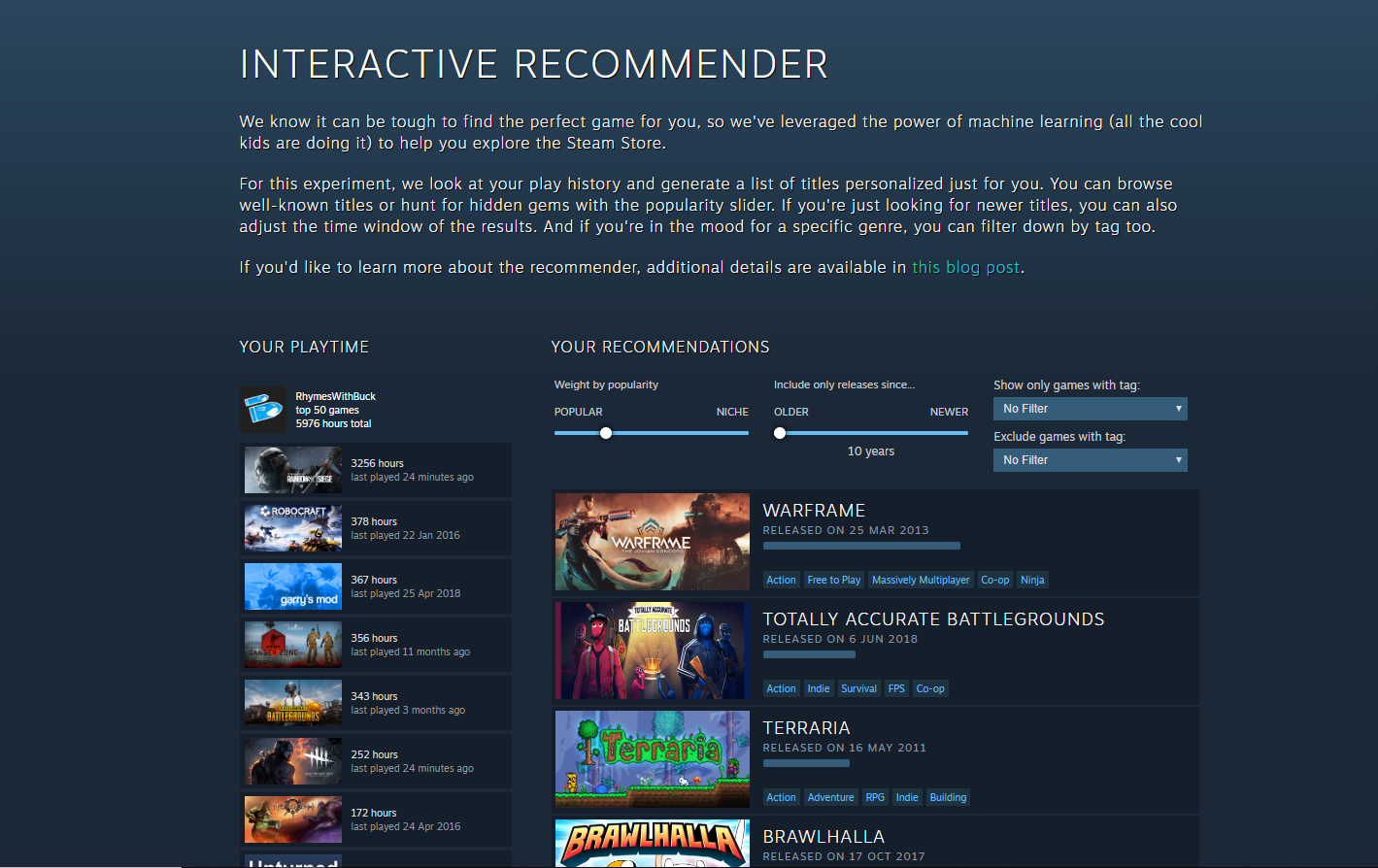

El caso de RCS es icónico porque recientemente Google ha anunciado que dejará de esperar a los operadores e irá en solitario con la tecnología. Para el mundo OTT, los años que han pasado desde el acuerdo de Google, los operadores y GSMA son, definitivamente, demasiado —el acuerdo fue comunicado en MWC2016— y, por eso, prefiere poner manos a la obra y jugar con sus propios tiempos, en vez de hacerlo con lo de los operadores. Así, es que a mediados del mes pasado la compañía estadounidense indicó que desplegaría RCS en el Reino Unido y Francia sin necesidad de esperar a que los operadores de telecomunicaciones se sumen a la jugada. Así, los operadores pierden una oportunidad, envueltos en un círculo que, como decíamos meses atrás, sólo los lleva a perder tiempo.

En IoT sobran los ejemplos de pruebas que (todavía) no han logrado ser realidad. Si bien existen algunos desarrollos de IoT por parte de los operadores —muchos gracias a la decisión de asociarse con otras compañías, mucho más especializadas e innovadoras—, la realidad es que Internet de las Cosas, especialmente en su modalidad para el hogar, sigue siendo una promesa.

Revisando lo que está sucediendo actualmente con la 5G, vemos que las pruebas de latencia para entornos industriales y realidad virtual, por solo poner algunos de los ejemplos más utilizados por la industria, no se condicen con las ofertas comerciales de la nueva tecnología móvil que parecen apuntar, el menos en esta primera etapa, únicamente a la banda ancha enriquecida. Esto puede fácilmente explicarse porque todavía falta congelar el estándar de la red 5G standalone, que abriría la puerta a soluciones mucho más innovadoras y complejas.

Sin embargo, nada hoy indica que, una vez que se despliegue la 5G de forma standalone, los operadores puedan ser capaces de ponerse a tono con el resto de la industria, ser más flexibles, rápidos e innovadores.

Recientemente hemos visto pruebas de diferentes aplicaciones de edge computing por parte de los operadores, todas con relativo éxito. Edge computing aparece como una gran oportunidad de negocio para los operadores que sean capaces de convertirse en plataformas y abrir el ecosistema pero se enfrenta a ser el próximo IoT: un segmento que parece nunca alcanzar el éxito prometido. ¿Cuál es el papel que tienen los operadores en este tipo de servicios? ¿Son las pruebas garantía de que, en el futuro, sean los proveedores de conectividad los elegidos para desplegar estas soluciones?

Todo parece indicar que la respuesta a la pregunta que finaliza el párrafo anterior es no. Así como en algunas ciudades se han desplegado sus propias redes privadas para atender sus necesidades de IoT, las empresas podrían desplegar su propio edge computing y pasar del operador para este servicio. Incluso, si la regulación lo permite, algunas compañías todavía piensan en desplegar en privado sus propias redes 5G.

Si los operadores no son capaces de transformar las ideas y pruebas en realidad, la amenaza de que otras compañías que son más rápidas para desarrollar y poner en producción los productos y servicios se vuelve cada vez más grande. Los grandes OTTs han probado ser capaces de esquivar al operador y, además, ahora tienen red suficiente para estar más cerca del usuario. La lección de Google con RCS debería ser una alerta de que, tanto a nivel tecnológico como cultural y comercial, las cosas deben cambiar para poder acelerar el time-to-market.